Итак, вы создали классное мобильное приложение. Оно обрабатывает криптовалюту. Жонглирует KYC. Возможно, даже позволяет пользователям покупать цифровые латте. Теперь начинается самое интересное: нужно убедиться, что никто не украдет все деньги или личности ваших пользователей.

Безопасность. Это не функция. Это вся суть, когда речь идет о деньгах. И для одной конкретной компании, которая создает кроссплатформенного финтех-гиганта, бескомпромиссным требованием стала самозащита приложения во время выполнения (Runtime Application Self-Protection, RASP).

Они остановились на FreeRasp. Open-source. Совместим с React Native. Судя по всему, достаточно хорош, чтобы доверить ему реальные финансовые данные.

Что такое RASP и почему это должно вас волновать?

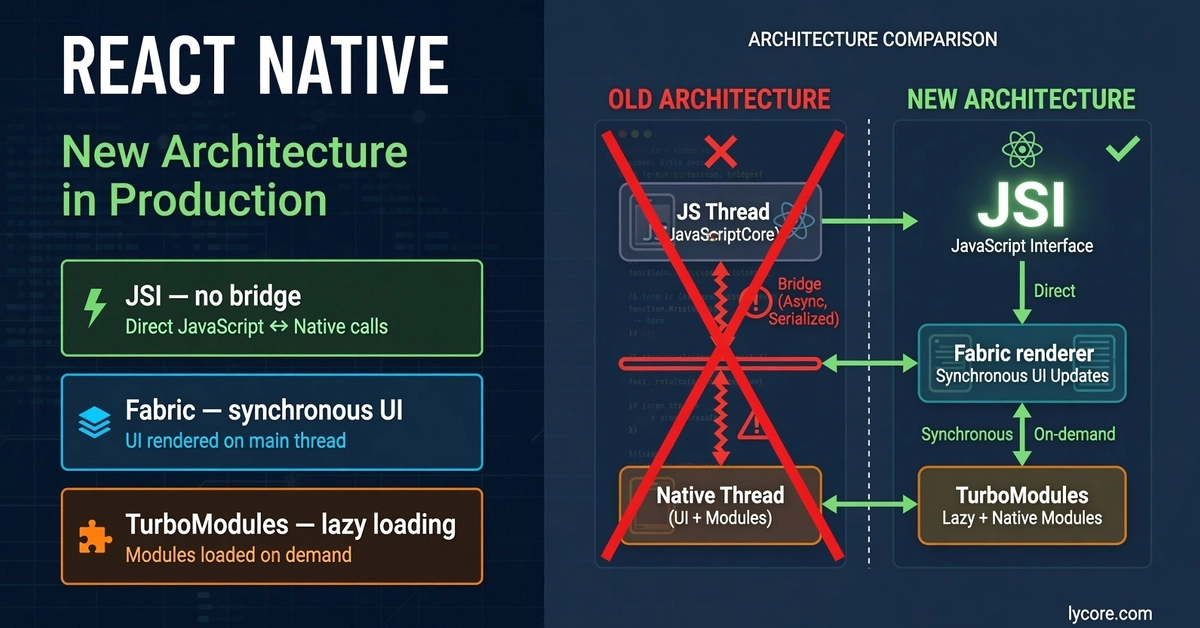

Забудьте про антивирус. RASP — это когда приложение защищает само себя. Изнутри. Пока оно работает. Представьте себе телохранителя, который одновременно является системой безопасности здания. Он следит за неприятностями: рутованные телефоны, отладчики, копающиеся в вашем коде, приложения, притворяющиеся легитимными, когда на самом деле они скачаны из какого-то сомнительного уголка интернета.

FreeRasp от Talsec — это тот самый телохранитель. Он сканирует окружение. Он отмечает такие вещи, как:

- Рутованные/джейлбрейкнутые устройства: Цифровой эквивалент выбивания входной двери.

- Подключение отладчика: Кто-то подглядывает в ваш код, пока он работает. Неприемлемо.

- Обнаружение эмуляторов: Работа на фейковом устройстве. Часто признак мошенничества.

- Вмешательство/переупаковка: Кто-то покопался в вашем приложении. А потом снова выпустил его.

- Неофициальные магазины: Не App Store и не Play Store. Большой красный флаг.

- Фреймворки хуков: Например, Frida. Инструменты, предназначенные для перехвата и манипулирования поведением приложения. Мерзко.

- Оверлейные атаки: Вредоносные приложения рисуют поверх вашего, чтобы украсть ваши пароли. Подло.

Для финтех-приложения это не абстрактные концепции. Это экзистенциальные угрозы.

Компромиссы: FreeRasp против мира

Естественно, есть варианты. Appdome. Кастомные сборки. Обычные подозреваемые.

Appdome? Комплексное решение. Без кода. Звучит здорово. Пока не увидите ценник. И вендорную зависимость. Нет, спасибо.

Кастомный RASP? Конечно. Если у вас есть армия разработчиков и десятилетие в запасе. Только сопровождение вас разорит.

FreeRasp. Это золотая середина. Open source. Хорошо работает с React Native. Активно поддерживается. И, что важно, без оплаты за пользователя. Разумный средний путь, особенно когда вы еще не Google.

Встраивание: проще, чем кажется

Установка — стандартная процедура npm или yarn.

npm install freerasp-<a href="/tag/react-native/">react-native</a>

# или

yarn add freerasp-react-native

Не забудьте pod install для iOS.

cd ios && pod install

Конфигурация выполняется один раз. Обычно в точке входа вашего приложения.

import { useFreeRasp, setThreatListeners } from 'freerasp-react-native';

const config = {

androidConfig: {

packageName: 'com.yourapp.package',

certificateHashes: ['your-certificate-hash'],

supportedAlternativeStores: [],

},

iosConfig: {

appBundleId: 'com.yourapp.bundle',

appTeamId: 'YOUR_TEAM_ID',

},

watcherMail: '[email protected]',

isProd: true,

};

Обратите внимание на поле certificateHashes. Несоответствие здесь, и FreeRasp пометит ваш собственный билд как подделанный. Тестируйте рано. Серьезно.

Настоящая работа: что делать дальше

FreeRasp сообщит вам, когда что-то не так. Что вы будете делать? Это уже ваша забота. Вот где начинается самое интересное.

Они выбрали поэтапный подход. Умный.

- Уровень 1 (Критический): Рут, хуки, подмена, отладка в продакшене. Блокировать немедленно. Завершить сессию. Уведомить бэкенд. Показать строгое сообщение об ошибке. Никаких шуточек.

- Уровень 2 (Высокая серьезность): Эмулятор, неофициальный магазин. Грациозно деградировать. Режим только для чтения. Никаких транзакций. Сообщить пользователю, что его устройство недостаточно надежно для полного доступа.

- Уровень 3 (Средняя серьезность): Пароль не установлен, привязка устройства. Залогировать. Мониторить. Запросить пользователя. Не нарушать его рабочий процесс, но следить за ситуацией.

FreeRasp обнаруживает угрозы и вызывает ваш обработчик — но что вы делаете с этой информацией, полностью остается на вашей ответственности.

Это суровое напоминание. Бесплатные инструменты — это здорово, но они не снимают с вас бремя реальной безопасности.

Уроки из окопов

Тестируйте хэши сертификатов рано. Они усвоили это на собственном горьком опыте. Отладочные и релизные хэши. Разные окружения. Разные хэши. Это не так уж сложно, но вы обязательно на этом споткнетесь.

Не блокируйте пользователей молча. Внезапное завершение работы — плохой UX. Сообщить пользователям, почему они заблокированы — даже если это технически — лучше. Прозрачность важна. Особенно когда вы говорите им, что они не могут получить доступ к своим деньгам.

Почему это важно для Open Source

Это касается не только одного приложения. Это говорит о растущей зрелости open-source инструментов безопасности. Годами RASP был прерогативой дорогих корпоративных решений. Теперь библиотеки, такие как FreeRasp, передают мощные примитивы безопасности в руки разработчиков, которые не могут позволить себе неограниченный бюджет. Это снижает барьер для действительно надежной защиты конфиденциальных приложений, что является критическим шагом для более широкого принятия open-source в регулируемых отраслях. Это позволяет небольшим, гибким командам достичь корпоративного уровня безопасности, не разоряясь, — это выгодно как разработчикам, так и их пользователям.

FAQ:

Что именно делает FreeRasp? FreeRasp — это SDK Runtime Application Self-Protection (RASP) с открытым исходным кодом, который в режиме реального времени отслеживает окружение вашего мобильного приложения на предмет угроз безопасности.

Подходит ли FreeRasp для конфиденциальных приложений, таких как финтех? Да, FreeRasp разработан для обнаружения угроз, актуальных для конфиденциальных приложений, таких как рутованные устройства, подмена и отладка.

Как настроить FreeRasp в моем React Native-приложении?

Вы устанавливаете пакет freerasp-react-native и настраиваете его в точке входа вашего приложения с указанием платформенно-специфичных настроек и хэшей сертификатов.